DIGECAM: Radiografía de un sistema vulnerable

El hackeo dejó al descubierto algo más que una brecha, un enjambre de sitios en alto riesgo.

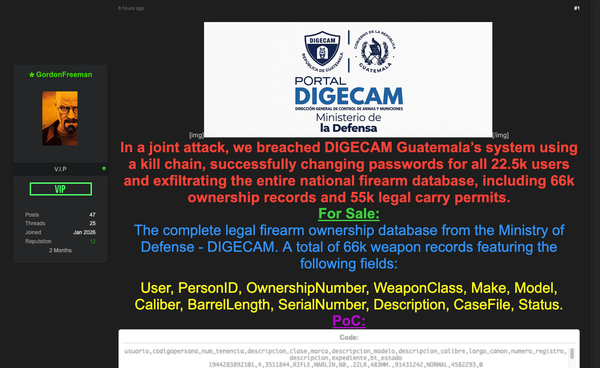

El ataque cibernético al registro nacional de armas evidenció carencias técnicas que detonaron una crisis que se agudizó ante la ausencia de una respuesta institucional madura. Junto a personal técnico y con diversas herramientas analizamos en detalle el antes y después del hackeo.

El servidor de la DIGECAM exhibía vulnerabilidades conocidas y protecciones básicas ausentes, mientras el país todavía no sabía que el registro nacional de armas estaba a punto de convertirse en noticia nacional. ¿Es este un caso aislado?

Lo que encontramos

Mediante herramientas de inteligencia de fuentes abiertas (OSINT), pudimos obtener una captura del estado técnico del servidor de DIGECAM realizada el 9 de abril de 2026 —apenas 14 horas antes de que el ataque fuera detectado—. Esta captura funciona como una radiografía digital del sistema en el momento previo al incidente.

Cronología del incidente DIGECAM

9-14 de abril de 2026

El software tenía vulnerabilidades conocidas

El servidor de DIGECAM operaba con una versión del lenguaje de programación PHP que, al momento del ataque, tenía **14 vulnerabilidades de seguridad documentadas públicamente**. Estas fallas no eran secretas: estaban catalogadas en bases de datos internacionales de vulnerabilidades desde meses antes. Aplicar los parches de seguridad correspondientes es una práctica básica de mantenimiento que no se realizó.

Para entenderlo con una analogía: es como si un banco operara con una cerradura de la cual el fabricante ya publicó que tiene defectos, y ofreció una cerradura nueva gratis, pero nadie la cambió.

La paradoja del DIGECAM

Certificado premium, aplicación vulnerable

Sin embargo, tener un certificado premium es como poner una puerta blindada en una casa con las ventanas abiertas. El servidor carecía de varias configuraciones de seguridad esenciales:

- Sin política de seguridad de contenido (CSP): Esta configuración previene ataques de inyección de código, Exactamente el tipo de técnica que permite robar credenciales de administrador.

- Sin protección contra clickjacking: Un atacante podría haber colocado el portal de DIGECAM dentro de otro sitio web para engañar a usuarios.

- Versión del software expuesta públicamente: Cualquier persona podía ver exactamente qué versión de PHP utilizaba el servidor, lo que facilita buscar las vulnerabilidades específicas que le afectan.

- Sesiones sin protección adecuada: El sistema de manejo de sesiones de usuario utilizaba la configuración por defecto del lenguaje de programación, sin las medidas de seguridad adicionales que los estándares internacionales recomiendan.

Las cámaras de seguridad en internet

Un hallazgo inesperado de la investigación: las cámaras de videovigilancia de DIGECAM —instaladas en el edificio donde se almacena la documentación física del registro de armas— están accesibles desde internet. Se trata de cámaras de una marca ampliamente utilizada que transmiten video a través de la red. Aunque protegidas con contraseña, el solo hecho de que sean alcanzables desde cualquier punto del planeta representa un riesgo de seguridad que los estándares internacionales desaconsejan categóricamente.

Tres redes, un solo blanco

La infraestructura de DIGECAM está distribuida entre tres proveedores de internet distintos: uno aloja el servidor web que fue atacado, otro conecta las cámaras y equipos de red de la sede física, y un tercero gestiona infraestructura de telecomunicaciones adicional. Esta fragmentación, en lugar de mejorar la seguridad, incrementa la superficie de ataque y dificulta la supervisión centralizada.

DIGECAM no era un caso excepcional

Para poner el hackeo de DIGECAM en contexto, realizamos un análisis de seguridad automatizado de 134 sitios web del gobierno de Guatemala. A pesar que el gobierno tiene más de 500 dominios registrados según las estadísticas de la oficina de registro de dominios de Guatemala (.gt) la lista no es pública por lo que usamos de base el Directorio Digital del Sector Público publicado por el Instituto Nacional de Administración Pública (INAP).

El análisis evaluó dos dimensiones: la configuración SSL/TLS (el cifrado de las comunicaciones) y la presencia de cabeceras de seguridad HTTP (configuraciones que protegen contra ataques comunes).

Calificaciones de seguridad — 134 sitios

Gobierno de Guatemala — GovScan v1.0 — 14 de abril de 2026

Los resultados

De los 134 sitios analizados:

- El 64% obtuvo una calificación D en una escala de A (excelente) a F (reprobado). Solo 2 sitios (el 1.5%) alcanzaron una calificación A.

- El 87% carece de Política de Seguridad de Contenido (CSP), la principal defensa contra ataques de inyección de código.

- El 79% no implementa HSTS, lo que significa que no obligan al navegador a usar conexiones cifradas.

- El 92% no redirige automáticamente de HTTP a HTTPS, permitiendo que usuarios accedan al sitio sin cifrado.

- El 22% expone información técnica sobre el software que utiliza, facilitando la identificación de vulnerabilidades.

Comparación de seguridad

DIGECAM (hackeado) vs MINDEF (entidad rectora) vs FHA (mejor sitio)

✗ X-Frame-Options

✗ X-Content-Type

✗ Referrer-Policy

✗ Permissions-Policy

✓ HSTS

✗ X-Frame-Options

✗ X-Content-Type

✗ Referrer-Policy

✗ Permissions-Policy

✗ HSTS

✓ X-Frame-Options

✓ X-Content-Type

✓ Referrer-Policy

✓ Permissions-Policy

✓ HSTS

DIGECAM era promedio

DIGECAM obtuvo 41 puntos sobre 100 —exactamente la misma calificación que su entidad superior, el Ministerio de la Defensa Nacional—. Esta puntuación lo coloca ligeramente por debajo del promedio gubernamental de 48.5 puntos, pero dentro de la masa de sitios que obtuvieron D.

En contraste, el Instituto de Fomento de Hipotecas Aseguradas (FHA) obtuvo 91 puntos, con las seis cabeceras de seguridad correctamente configuradas. Esto demuestra que la seguridad adecuada es técnicamente viable dentro del mismo gobierno y con restricciones presupuestarias similares.

DIGECAM fue hackeado aprovechando las vulnerabilidades, pero no es el único. Es la norma. El mismo ataque podría haber tenido éxito contra la mayoría de los sitios gubernamentales.

Hallazgo grave: La red compartida

La investigación reveló un riesgo sistémico adicional: el proveedor de alojamiento donde operaba DIGECAM también hospeda al menos otros 12 sistemas gubernamentales, incluyendo:

- La Vicepresidencia de la República

- El Organismo Judicial

- La Procuraduría General de la Nación

- El Ministerio de Salud Pública

- El Ministerio de Desarrollo Social

- El Instituto Guatemalteco de Migración

- El Consejo Nacional de Áreas Protegidas

- La Coordinadora Nacional para la Reducción de Desastres

- La Secretaría de Coordinación Ejecutiva de la Presidencia

Instituciones en la misma red que DIGECAM

13+ entidades gubernamentales comparten infraestructura de hosting

Un análisis de esta red compartida reveló más de 1,300 servicios expuestos en 554 direcciones IP distintas. Entre los hallazgos más preocupantes:

- Bases de datos accesibles desde internet: Se identificaron al menos cinco servidores de bases de datos con puertos abiertos al público, incluyendo uno vinculado a una aplicación de recursos humanos del Ministerio de Salud Pública.

- Servicios de acceso remoto expuestos: Ocho puntos de acceso remoto (un protocolo ampliamente explotado por atacantes) fueron encontrados abiertos, incluyendo uno operando con un sistema operativo cuyo soporte técnico finalizó en 2023.

- Protocolos obsoletos activos: Seis servicios utilizan Telnet, un protocolo que transmite contraseñas sin cifrado alguno —una práctica eliminada de los estándares de seguridad hace más de dos décadas.

- Paneles de administración de servidores expuestos: La interfaz de gestión del servidor del Ministerio de Salud Pública es accesible desde internet.

- Cientos de vulnerabilidades conocidas: El análisis detectó 689 vulnerabilidades documentadas distribuidas en toda la red.

5 entornos, 4 proveedores, 2 países

La infraestructura fragmentada del registro nacional de armas

| Entorno | Ubicación | Qué contiene |

|---|---|---|

| Servidor web | Guatemala | Aplicación principal (vulnerada) + servidor de correo en IP adyacente |

| Consola de administración | Estados Unidos | cPanel, webmail, webdisk — compartido con ~250 sitios web no relacionados |

| Cámaras de seguridad | Guatemala | Cámaras de vigilancia con video accesible desde internet (otro proveedor) |

| Infraestructura de red | Guatemala | Routers y firewalls (tercer proveedor) |

| DNS | Empresa privada | Resolución de dominio externalizada a proveedor de hosting comercial |

El ecosistema tecnológico

El análisis de los 134 sitios gubernamentales permitió identificar las tecnologías predominantes:

- El 40% utiliza Cloudflare como intermediario de seguridad, lo que paradójicamente ofrece configuraciones de seguridad gratuitas que la mayoría de los sitios no ha activado.

- El 36% opera con WordPress, un sistema de gestión de contenido que, si bien es versátil, es también uno de los blancos más frecuentes de ataques automatizados a nivel mundial.

- El 22% funciona con Apache, el mismo servidor web que operaba DIGECAM.

Se preguntó a la presidencia si dieron instrucciones relacionadas a la ciberseguridad al resto de entidades estatales que podrían estar en riesgo y al momento de publicar no habían respondido.

La institucionalidad que no termina de llegar

Este incidente ocurre mientras Guatemala carece de una ley de ciberseguridad. Como han señalado múltiples expertos consultados por medios nacionales, el proyecto de ley permanece estancado en el Congreso de la República. Sin un marco legal que establezca estándares mínimos de seguridad para los sistemas del Estado, obligaciones de notificación de brechas, y consecuencias por negligencia, la situación actual es un incentivo para la inacción.

Prensa Libre reportó que el Cecat, al que se le asignó la protección del ciberespacio, seguía sin estar conformado, como lo indicó el presidente Bernardo Arévalo. Además la cuestionada iniciativa 6347 (Ley de Ciberseguridad) seguía estancada tras su segunda lectura de septiembre de 2025, mientras el Congreso aún no cerraba el trámite en abril de 2026. En otras palabras, hay una mezcla de arquitectura militar en formación y marco legal inconcluso.

Guatemala llegó al hackeo de DIGECAM con piezas normativas y operativas todavía incompletas: una ley en pausa y una estructura de respuesta aún en formación.

La brecha del DIGECAM expuso un registro sensible y una forma de gestionar la ciberseguridad: invertir en lo visible, descuidar lo básico y reaccionar cuando el daño ya es público.

Los datos que compartimos muestran una breve radiografía, pero sobretodo qué tan visible puede ser la fragilidad cuando nadie la corrige a tiempo.

Metodología GovScan v1.0

Cómo calificamos la seguridad de 134 sitios gubernamentales

Fórmula

Escala de calificaciones

Metodología

Esta investigación utilizó exclusivamente métodos pasivos y no intrusivos. Ningún sistema fue penetrado, manipulado o sometido a pruebas que pudieran afectar su funcionamiento. Las herramientas y técnicas empleadas incluyen:

- GovScan v1.0: Herramienta desarrollada para esta investigación que evalúa la configuración SSL/TLS y las cabeceras de seguridad HTTP de sitios web gubernamentales. El código es abierto y replicable.

- Shodan: Motor de búsqueda de dispositivos conectados a internet que indexa información técnica de servidores, cámaras, routers y otros equipos con presencia pública en la red.

- Otras herramientas: VirusTotal, Hackertarget, DNSDumpster, Censys y otras de OSINT.

Importante: Todas las direcciones IP, puertos específicos, y detalles técnicos que podrían facilitar ataques han sido omitidos de esta publicación. Los datos completos están disponibles para verificación por parte de las autoridades competentes.

La herramienta se contruyó a partir de estándares de ciberseguridad aplicables, experiencia de personal técnico y la ayuda de Claude Code, Kimi, Ollama (Gemma4/codex), Open Interpreter (Gemma4/gpt-codex/Qwen-coder), y OpenClaw. La mayor parte de forma local.

Ediciones: En caso sea necesario agregaré correcciones y notas relacionadas.

De presidencia respondieron a la pregunta que les hice anteriormente.

VC: Luego del evento de digecam y aparte de las acciones que ya anunción el MinDef, dio alguna instrucción general la presidencia al resto de entidades estatales. Y si tienen planes de destinar recursos públicos para proteger infraestructuras críticas.

Presidencia: "El Organismo Ejecutivo cuenta con un Plan de Transformación Digital que contempla el Sistema Nacional de Ciberseguridad, con acciones concretas para proteger a sus instituciones frente a ciberataques. En ese marco, el Presidente de la República ha instruido al Ministerio de la Defensa la elaboración del catálogo de infraestructuras críticas, como punto de partida para su identificación y protección. Paralelamente, se han impulsado modificaciones a la Iniciativa de Ley 6347 en materia de ciberseguridad para dotar de un marco normativo sólido a estas acciones. Las medidas se desarrollan de forma progresiva con el respaldo de cooperación internacional especializada, y cada institución es responsable de incorporar los recursos necesarios dentro de sus presupuestos, con miras a una ampliación estratégica para el ejercicio fiscal 2027."