Continúa dominó de ataques cibernéticos

El mismo hacker que vulneró DIGECAM acaba de robar los datos de 200,000 guatemaltecos que buscaban empleo.

El 15 de abril, este medio publicó una radiografía del caso DIGECAM y advirtió que la mayoría de los 134 sitios de gobierno tenían una calificación bajísima, según la metodología que empleamos. Doce días después, el portal donde los ciudadanos guatemaltecos suben su currículum para buscar empleo fue saqueado.

Lo que robaron del portal Tu Empleo del Ministerio de Trabajo es, en muchos sentidos, peor que lo de DIGECAM: más de 200,000 registros de personas que entregaron al Estado sus datos más íntimos para buscar trabajo: nombre, DPI, dirección, teléfono, salario, historial laboral, nivel educativo, pertenencia étnica, si tienen alguna discapacidad, y si son migrantes retornados. En el paquete van 40 gigabytes de currículos completos en PDF.

Son las personas más vulnerables del país: ciudadanos desempleados que confiaron en una plataforma del gobierno.

Tres ataques, 16 días, un mismo actor

21,700 usuarios · 62,000 armas · 14 CVEs · $1,500 USD

Ransomware · Contenido sin filtración de datos

MINTRAB: 44/100 (D) · DIGECAM: 41/100 (D) · 87% sin CSP

Taracena pide aprobar Ley de Ciberseguridad

200,000+ usuarios · 40 GB CVs · API sin controles

Grupo: L4TAMFUCKERS

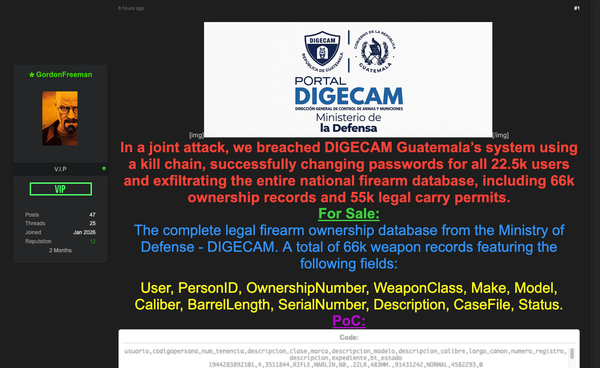

El atacante no es un desconocido. Es el mismo "GordonFreeman" que el 10 de abril vulneró la Dirección General de Control de Armas y Municiones. Solo que esta vez no operó solo: publicó el robo de datos junto con dos cómplices, bajo el nombre de un grupo que se presenta como "L4TAMFUCKERS" y que promete seguir atacando instituciones en toda Latinoamérica.

Cómo entraron: ni siquiera necesitaron hackear

Lo que hace este caso particularmente grave es que no tuvieron que esforzarse. Según la publicación de los propios atacantes, la API del portal Tu Empleo no tenía ningún control de acceso. Ninguno. Lo describen textualmente: "ZERO access controls, ZERO validation, ZERO security."

Como referencia, en DIGECAM, el atacante al menos tuvo que explotar vulnerabilidades de software, en nuestro reporte se señalan 14 fallas documentadas en una versión desactualizada de PHP. Era un sistema con deficiencias, pero tenía cerraduras que forzar. En el caso de Tu Empleo, no había cerraduras. La puerta estaba abierta.

Nuestro análisis técnico del portal confirma un panorama consistente con esa descripción. El servidor del portal de empleo aún aceptaba conexiones con TLS 1.0 y TLS 1.1 — protocolos que la industria declaró obsoletos en 2020. No soportaba TLS 1.3, el estándar actual. Ninguno de los 14 subdominios del ministerio implementaba Content-Security-Policy ni HSTS — las dos defensas más básicas que un servidor web puede tener.

El ministerio que retrocedió en seguridad

Certificados históricos revelan que MINTRAB tuvo protección profesional — y la perdió

Dos hackeos, un patrón

19 subdominios — estado actual

Los registros históricos de certificados digitales muestran que en 2022, el Ministerio de Trabajo utilizaba Imperva, un firewall de aplicación web profesional, diseñado específicamente para proteger APIs y aplicaciones contra los ataques que sufrió Tu Empleo. Imperva es exactamente el tipo de herramienta que habría detectado y bloqueado la extracción masiva de datos que los atacantes describen.

Después de Imperva, el ministerio migró a Cloudflare, que también ofrece capacidades de protección web. Pero el portal Tu Empleo, en algún momento, fue desplegado directamente en Amazon Web Services sin ninguno de estos servicios. Solo un balanceador de carga, que distribuye tráfico pero no inspecciona ni filtra solicitudes maliciosas.

El ministerio no fue víctima de un ataque sofisticado que superó sus defensas. Fue víctima de haber desmantelado sus propias defensas.

El sistema de nóminas en el mismo servidor

La investigación reveló un hallazgo adicional. Un subdominio del ministerio destinado a informes y nóminas resuelve a las mismas direcciones IP que el portal hackeado. Ambos sistemas están detrás del mismo balanceador de carga en Amazon Web Services.

Si la API de Tu Empleo carecía de controles de acceso, el alcance real de la exposición podría extenderse más allá de los datos de empleo. Los 14 subdominios del ministerio que incluyen sistemas de aguinaldos, Bono 14, denuncias laborales, libros de salarios, single sign-on, movilidad laboral se encuentran fuera de servicio desde la detección del incidente. Los registros de Certificate Transparency revelan al menos 5 subdominios adicionales con certificados históricos que no aparecen en los registros DNS públicos actuales. El ministerio ha bajado prácticamente todo.

Lo que sigue

El Ministerio de Trabajo emitió un comunicado que dice: "nuestros equipos técnicos están investigando el incidente y tomarán las medidas necesarias." La formulación es casi idéntica a la respuesta inicial de MINDEF cuando DIGECAM fue vulnerado. En aquel caso, las medidas consistieron en bajar el sitio, cambiar contraseñas y presentar una denuncia ante el Ministerio Público. Diecisiete días después, el sitio sigue fuera de servicio.

Con el Ministerio de Trabajo, el patrón se repite: nueve de sus catorce subdominios ya están offline.

Los datos que un ciudadano sube a una plataforma gubernamental de empleo no pueden ser "desrobados." Doscientas mil personas deberán asumir que su nombre, dirección, DPI, historial laboral y cualquier documento que subieron está potencialmente en manos de criminales.

Guatemala urge de estándares obligatorios de seguridad para los sistemas que almacenan datos de sus ciudadanos, una autoridad con capacidad de auditoría y sanción, y la voluntad política de tratar la seguridad digital como lo que es: infraestructura crítica.

Como en casos anteriores si hay un edit, abajo se agregarán.