Guatemala bajo asedio digital

Lo que está confirmado, lo que no, y lo que la evidencia técnica demuestra.

En 18 días, Guatemala pasó de un incidente de ciberseguridad a una crisis. El actor conocido como "GordonFreeman", cuya identidad fue confirmada por el propio Ministerio de la Defensa, ha publicado tres oleadas de datos gubernamentales, cada una más grande que la anterior. Pero no todo lo que un atacante afirma es necesariamente cierto. Lo que sigue es una separación estricta entre lo que está confirmado, lo que la evidencia técnica demuestra, y lo que por ahora son afirmaciones sin respaldo verificable.

Guatemala: crisis digital en 18 días

Lo que está confirmado, lo que no, y lo que la evidencia técnica demuestra

Lo confirmado: DIGECAM y Ministerio de Trabajo

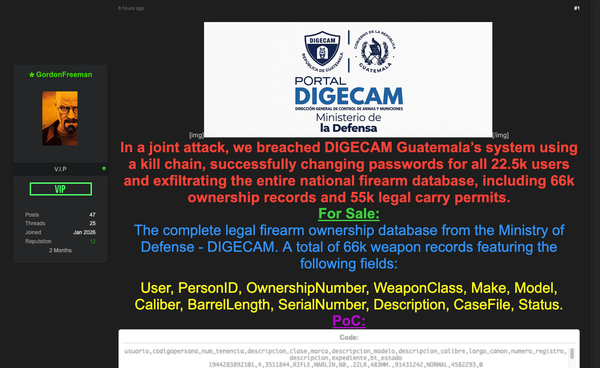

DIGECAM — 10 de abril

La vulneración del registro nacional de armas está confirmada por el Ministerio de la Defensa Nacional, que la reconoció en conferencia de prensa el mismo día del ataque tras una negación inicial. El atacante exfiltró datos de 21,700 usuarios y 62,000 armas registradas durante 13 horas sin ser detectado. Los datos fueron ofrecidos por $1,500 en un foro del mercado negro.

El análisis técnico de fuentes abiertas reveló que el servidor operaba con 14 vulnerabilidades conocidas sin corregir, detectadas apenas 14 horas antes del ataque. El sitio web lleva 18 días fuera de servicio.

Ministerio de Trabajo — 26 de abril

El mismo actor, ahora operando con dos cómplices bajo el nombre "L4TAMFUCKERS", publicó datos de más de 200,000 usuarios del portal Tu Empleo, junto con 40 gigabytes de currículos en PDF. El Ministerio de Trabajo confirmó el incidente con un comunicado oficial.

La evidencia técnica es sólida en tres niveles independientes. Los datos de muestra publicados contienen registros con campos de última modificación de enero de 2026, imposible si el ataque hubiera ocurrido en 2023, como afirmó el presidente en conferencia de prensa. La plataforma urlscan.io documentó el portal activo y operativo en abril de 2025, y caído (error 503) apenas cuatro horas después de la publicación de los datos. Y el servidor está siendo parcheado en tiempo real: encabezados de seguridad que no existían en la mañana del 27 de abril aparecieron horas después, con una vigencia de cinco minutos que delata un parche de emergencia.

Los registros históricos de certificados digitales revelaron además que el ministerio utilizó Imperva (un firewall de aplicación web profesional) en 2022, y dejó de usarlo. El portal de empleo fue desplegado en Amazon Web Services sin esa protección. El ministerio no fue superado por un ataque sofisticado; desmanteló sus propias defensas.

El portal Tu Empleo, el sistema de nóminas y 12 subdominios adicionales se encuentran fuera de servicio.

Lo no confirmado: RENAP y SAT

El 28 de abril, GordonFreeman publicó una tercera afirmación: haber vulnerado el Registro Nacional de las Personas (RENAP) con 18 millones de registros y la Superintendencia de Administración Tributaria (SAT) con 5.6 millones de registros de vehículos. Acompañó el post con una demanda de extorsión de 2 Bitcoin (aproximadamente 140,000 dólares) al gobierno de Guatemala.

Las afirmaciones son graves. Pero la evidencia que ofrece como prueba cuenta una historia con matizes que vale la pena explicar.

Lo que muestra la prueba de concepto (PoC)

El archivo distribuido como prueba contiene 30 documentos PDF y 23 capturas de pantalla. Los analizamos uno por uno.

SAT: evidencia de acceso activo al sistema de reportes

Los documentos de la SAT (tarjetas de circulación y certificados de propiedad de vehículos) fueron generados el 28 de abril de 2026. No son documentos viejos. Los metadatos internos de los archivos PDF contienen la ruta completa del servidor que los produjo ( /srv/Tomcat7/apache-tomcat-repweb/webapps/reportes-web/ ), incluyendo la versión del software: Apache Tomcat 7, que perdió soporte en 2021; un motor de reportes de 2014; y una librería de generación de PDF de 2009. Tres capas de software obsoleto en el sistema que administra el registro fiscal de vehículos del país. Esto no implica hackeo, implica una vulnerabilidad existente interna.

Las tarjetas de circulación contienen campos exactos del sistema de la SAT: NIT, CUI, placa, marca, línea, modelo, VIN, número de motor, chasis, cilindrada, aduana de liquidación, número de póliza y último año pagado. Dos tarjetas fueron generadas con dos minutos de diferencia para el mismo contribuyente pero diferentes vehículos, lo cual es consistente con consultas activas al sistema de reportes, no con datos reciclados. Esto no implica hackeo, implica que los docs on reales y pudieron ser obtenidos en el mismo portal.

En otras palabras, lo anterior solo demuestra que hubo acceso al sistema de generación de documentos de la SAT (que es público). Y no demuestra es la posesión de una base de datos completa de 5.6 millones de registros.

Generar tarjetas de circulación individuales bajo demanda y tener un dump masivo de datos son capacidades diferentes.

RENAP — documentos genuinos, pero generados por el portal público:

Los certificados de nacimiento, matrimonio y defunción son documentos reales del RENAP, con logo institucional, correlativos válidos, códigos verificadores y fotografías. Los correlativos abarcan desde 2020 hasta febrero de 2026, son datos recientes.

Sin embargo, todos los documentos llevan al pie la marca "RENAPPORTAL", un timestamp y una dirección de correo electrónico de Gmail. Esto indica que fueron generados a través de sesiones de usuario del portal web de RENAP — el mismo sistema que cualquier ciudadano usa para descargar sus propios certificados. La prueba de concepto contiene aproximadamente 25 certificados individuales. La afirmación es de 18 millones de registros.

Tener acceso a cuentas del portal o a la API del servicio web es diferente a tener el contenido completo del registro civil de un país.

Los datos que tenemos desde que revisamos los 134 sitios de gobierno (.gob.gt)

Fichas de seguridad — GovScan v1.0

Las 4 instituciones mencionadas en la crisis digital de abril 2026

Metodología: OWASP Secure Headers · Mozilla Observatory · CIS Benchmarks

Vector Crítico — vectorcritico.com

En caso edite algo, lo pondré en este apartado usual.